Der Markt für Unified Communications wächst kontinuierlich.

Warum ist das so? Weil Teams nur dann eine optimale Leistung bringen können, wenn sie auf alle Tools, die sie für ihre Arbeit benötigen, über eine skalierbare und äußerst sichere Cloud zugreifen können. Deshalb wird der UC-Markt mit hoher Wahrscheinlichkeit bis 2025 einen Wert von etwa 167,1 Milliarden USD haben.

In einer modernen Unified Communications-Umgebung werden üblicherweise alle für die Kommunikation und Zusammenarbeit erforderlichen Tools in einer cloudbasierten Lösung zusammengefasst, auf die Ihre Teams von überall zugreifen können. Eine Cloud bietet den Unternehmen von heute einzigartige Vorteile wie mehr Skalierbarkeit und Flexibilität, bedeutet aber auch eine Herausforderung.

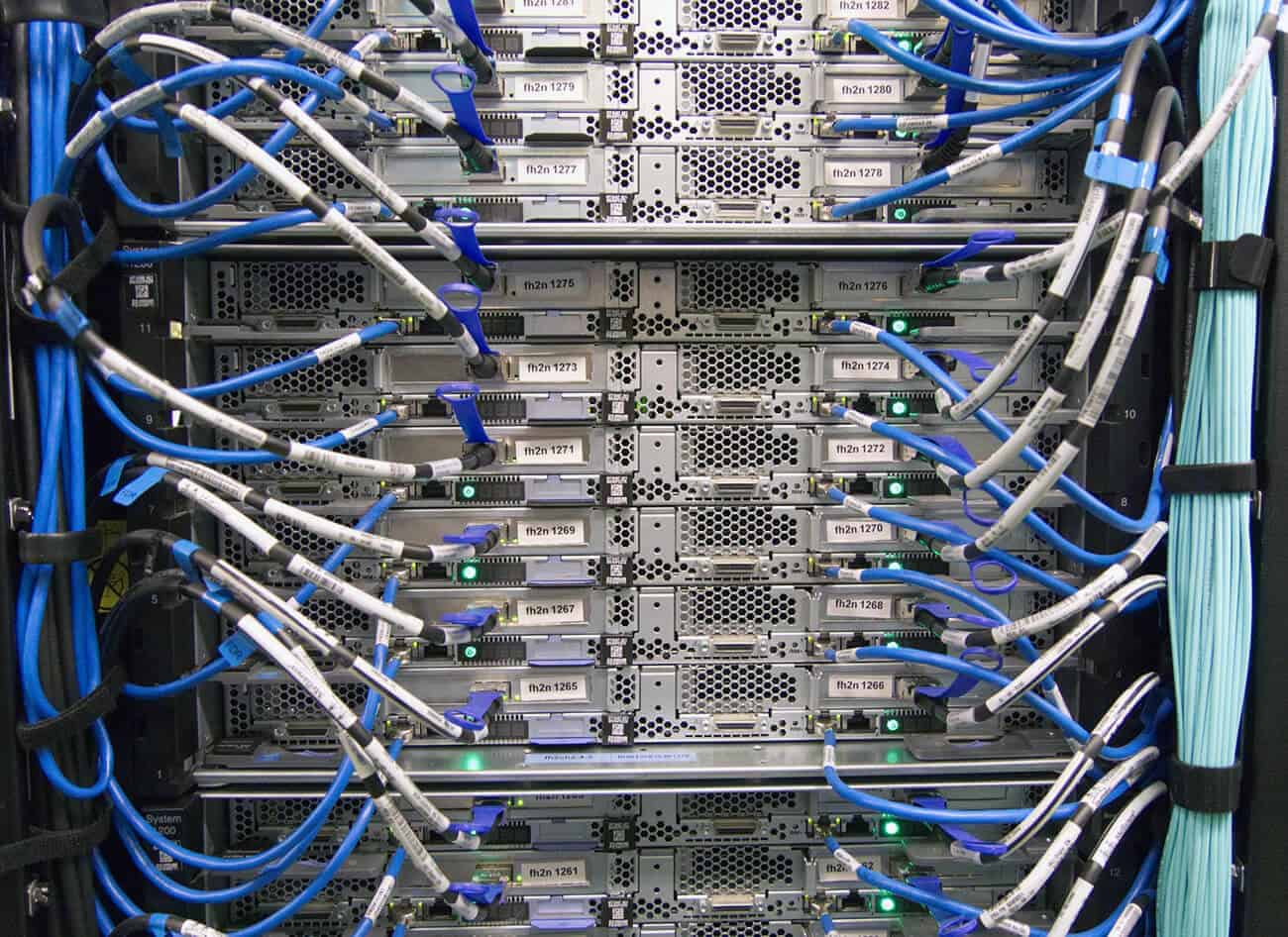

Ein Umzug Ihres Geschäfts in die Cloud bedeutet, dass ein UCaaS-Anbieter das Hosting und die Verwaltung Ihres Datennetzwerks und Ihrer Telefonie-Infrastruktur über Remote-Rechenzentren abwickelt. Die Auswahl des richtigen UCaaS- und Cloud-Anbieters ist also ein wichtiger Schritt, um sich vor unnötigen Risiken und Bedrohungen zu schützen.

Die Suche nach einem sicheren UC-Anbieter

Mit der richtigen UC-Anbieterstrategie kann Ihr Unternehmen die Vorteile eines Umzugs in die Cloud optimal ausschöpfen und gleichzeitig eine zuverlässigere Sicherheitsumgebung schaffen. Wie finden Sie also einen UC-Anbieter, dem Sie vertrauen können? Berücksichtigen Sie zunächst folgende Kriterien:

- Sicheres Rechenzentrum: Hostet der UC-Anbieter Ihre Daten in einer sicheren Umgebung? Ihre Tools und Daten müssen in einer Umgebung gespeichert werden, die durch zuverlässige physische Sicherheitsmaßnahmen, redundante Stromversorgung und bewährte Disaster-Recovery-Verfahren geschützt wird. Einige der besten UC-Unternehmen können ihre hervorragende Sicherheit auch mit unabhängigen Zertifizierungen nachweisen.

- Sichere Sprachkommunikation: Die gesamte über Ihr unternehmensweites Telefonsystem zugängliche Sprachkommunikation muss verschlüsselt werden, damit vertrauliche Gespräche nicht mitgehört werden können. Ob es sich um wettbewerbsfähige Angebote oder vertrauliche Patientendaten handelt – alle Daten müssen sowohl verschlüsselt übertragen als auch verschlüsselt gespeichert werden.

- Zugriffsverwaltung und -kontrolle: Cloud-Lösungen ermöglichen Ihren Teams jederzeit und überall Zugriff auf ihre Tools. Sie müssen aber auch sicherstellen, dass nur autorisierte Benutzer sich in Ihrem System anmelden können. Deshalb sollten Sie sichergehen, dass Ihr Anbieter eine strikte Passwortrichtlinie, Zwei-Faktor-Authentifizierung und Single-Sign-On bietet, um mühsame Anmeldeprozeduren zu vermeiden.

- Verhinderung von Betrug: Betrug ist noch immer ein gängiges Problem für Unternehmen auf der ganzen Welt. Diebstahl von Anmeldedaten, Gebühren- und Krankenkassenbetrug und vieles mehr bedeuten für Unternehmen große finanzielle und rechtliche Risiken. Stellen Sie daher sicher, dass Ihr UC-Anbieter eine Dienstschicht (Service Layer) mit integrierten Schutzmaßnahmen bereitstellt und fortlaufend prüft, ob Anzeichen eines Betrugs vorliegen.

- Account-Verwaltung: In jeder Geschäftsumgebung ist es wichtig, die Kontrolle zu behalten. Stellen Sie also sicher, dass Ihre Lösung über die nötigen Mechanismen verfügt, um Benutzerrechte umgehend zu entziehen und Benutzer zurückzustufen, die das Unternehmen verlassen. So reduzieren Sie Ihr Risiko, kritische Daten zu verlieren.

- Netzwerksicherheit: Zu guter Letzt sollten Sie auch die Bedeutung grundlegender Schutzmaßnahmen für Ihre Teams nicht unterschätzen. Neben all den Lösungen für die diversen Netzwerkparameter sollten Sie sicherstellen, dass Ihr UCaaS-Anbieter zusätzlichen Schutz vor Angriffen auf die Infrastruktur der Sprachkommunikation bietet.

Wenn Sie eine sichere und qualitativ hochwertige Kommunikationsstrategie umsetzen möchten, ist ein zuverlässiger Anbieter ein entscheidender Faktor. Gehen Sie dabei keine Risiken ein. Wenden Sie sich an ein Unternehmen wie RingCentral, bei dem Sicherheit an oberster Stelle steht.

Die RingCentral-Plattform nutzt mehrere Sicherheitsebenen, um Ihre Daten und Kommunikation zu sichern und vor Betrug und Missbrauch zu schützen.

Ursprünglich veröffentlicht 13 Okt, 2020, Aktualisiert 13 Jan, 2023