Les entreprises ont de plus en plus recours aux visioconférences et aux communications en ligne. Face à cette évolution, le chiffrement de bout en bout devient essentiel à la sécurisation de ce canal de communication. Vos solutions de visioconférence et de collaboration doivent vous inspirer une confiance totale. Sont-elles toujours disponibles ? Et sont-elles « disponibles en toute sécurité » ? Êtes-vous sûr qu’en dehors de vous et de vos équipes, personne n’a accès à vos communications ?

Le chiffrement de bout en bout (E2EE) représente le niveau supérieur de la sécurisation des communications. Mais de quoi s’agit-il exactement ? Comment le chiffrement de bout en bout sécurise-t-il les communications par messagerie, vidéo et téléphone ? Contre quoi protège-t-il ? Et qui peut accéder à ces communications chiffrées de bout en bout ? Découvrez toutes les réponses à ces questions et bien d’autres.

Cet article aborde les thèmes suivants :

- Qu’est-ce que le chiffrement de bout en bout ?

- Comment fonctionne le chiffrement de bout en bout ?

- Les grands avantages du chiffrement de bout en bout pour les communications cloud

- Chiffrement de bout en bout et de point à point : quelle différence ?

- Choisir le bon système de chiffrement pour vos communications professionnelles

- Et après ?

Qu’est-ce que le chiffrement de bout en bout ?

Le chiffrement de bout en bout (E2EE de l’anglais « end-to-end encryption ») est une technologie performante dédiée à la protection des contenus échangés lors de vos visioconférences : le chiffrement de bout en bout garantit la confidentialité de vos conversations sensibles et vous prémunit face au risque d’intrusion de tiers et de cyber-attaques.

Comment fonctionne le chiffrement de bout en bout ?

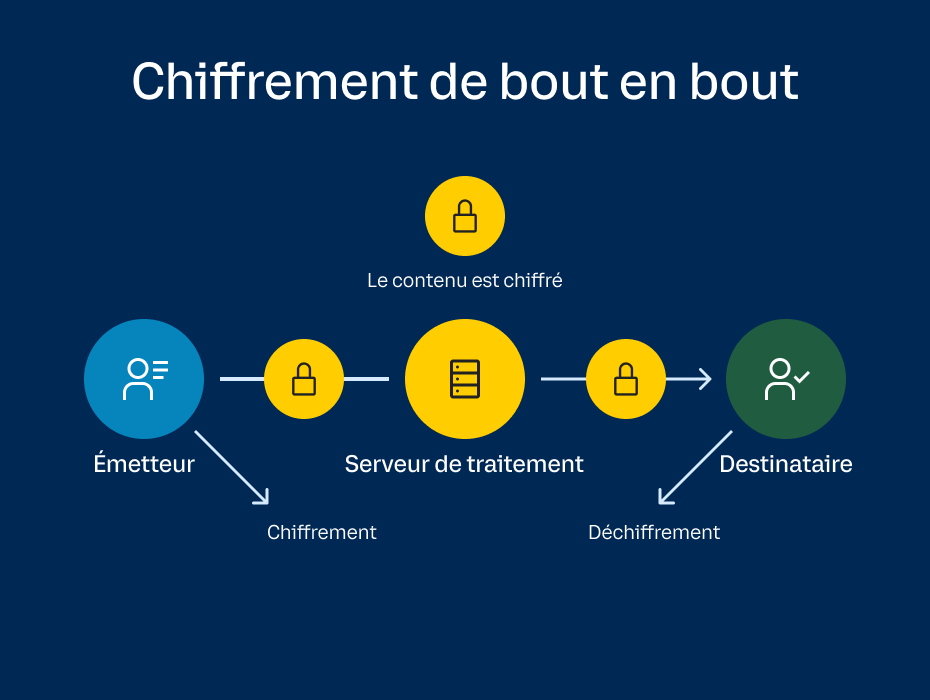

Le chiffrement de bout en bout empêche les tiers non autorisés d’accéder aux communications d’un utilisateur. Avec le chiffrement de bout en bout, les deux terminaux (émetteur et destinataire) sont capables d’établir des clés de chiffrement sans l’intervention d’un quelconque intermédiaire. Ils peuvent utiliser ces clés pour chiffrer (et déchiffrer) des données de la manière illustrée ci-après :

Les deux grands avantages du chiffrement de bout en bout pour les communications cloud

Le chiffrement de bout en bout ajoute une couche supplémentaire de protection des informations sensibles échangées lors de communications nécessitant une sécurité et une confidentialité totales.

Il présente donc deux avantages clés, comme présentés ici avec l’exemple des visioconférences :

-

La confidentialité (protection contre les écoutes)

Avec le chiffrement de bout en bout, les données sont chiffrées tout au long de leur parcours sur le réseau du fournisseur de la solution de communications. Les participants étant les seuls à pouvoir déchiffrer les communications, celles-ci sont totalement à l’abri d’oreilles indiscrètes, que ce soit chez le fournisseur ou n’importe où entre le lieu de la réunion et celui-ci.

-

L’intégrité (protection contre les modifications)

Avec le chiffrement de bout en bout, les tentatives de modification ou de falsification du contenu sont très aisément identifiables, car des données altérées ne peuvent plus être correctement déchiffrées.

Chiffrement de bout en bout et de point à point (P2P) : quelle différence ?

Le chiffrement des données en transit, sur des réseaux publics ou privés, s’appuie sur des protocoles standard du secteur pour établir des canaux chiffrés et assurer la protection des données lors de leur transmission : on parle de chiffrement point à point (P2P).

Avec des protocoles standard comme TLS, SRTP, et même HTTP/S, des canaux chiffrés P2P sont établis entre deux systèmes, comme l’application utilisée par les participants à une visioconférence et les systèmes de traitement du fournisseur du réseau vidéo.

Chiffrement point à point des données en transit :

- Le canal de l’émetteur chiffre les données à envoyer au destinataire (le fournisseur ).

- Le canal du destinataire déchiffre les données reçues de l’émetteur.

- Le destinataire (le fournisseur) traite les informations (non chiffrées).

- Le canal du destinataire chiffre les données à envoyer à l’émetteur.

- Le canal de l’émetteur déchiffre les données reçues du destinataire (le fournisseur).

Chiffrement de bout en bout :

- Le canal de l’émetteur chiffre les données à envoyer aux autres participants via le fournisseur.

- Le fournisseur traite les données chiffrées.

- Les canaux des autres participants déchiffrent les données reçues de l’émetteur.

Avec une solution proposant le chiffrement point à point, le fournisseur établit un canal P2P avec chaque participant à la visioconférence. Si la réunion implique 17 participants, le fournisseur vidéo doit gérer 17 canaux P2P avec un accès complet à toutes les communications sur ces 17 canaux.

Il peut ainsi proposer des fonctionnalités supplémentaires, comme des fonds virtuels, la transcription des réunions et le sous-titrage, ainsi que la traduction des communications par messagerie instantanée une fois qu’elles ont été déchiffrées.

Le chiffrement de bout en bout et le chiffrement standard sont deux méthodes différentes. Dans le cas du chiffrement standard, l’option disponible par défaut, les données en transit sont chiffrées à l’aide du protocole TLS, et les données au repos via le protocole AES-256. Avec cette option, l’utilisateur peut bénéficier d’une expérience plus riche et profiter d’avantages supplémentaires pour optimiser les communications, comme l’enregistrement des visioconférences, des retranscriptions basées sur l’IA, ou encore des tableaux blancs collaboratifs.

Si le chiffrement de bout en bout ne permet pas de bénéficier de ces fonctionnalités, il est le garant d’une confidentialité et d’une sécurité maximales pour les communications de l’entreprise.

Choisir le bon système de chiffrement pour vos communications professionnelles

Gardez à l’esprit que les deux méthodes, le chiffrement de bout en bout (E2EE) et le chiffrement point à point (P2P), présentent des avantages et des inconvénients.

Avec le chiffrement de bout en bout, vous bénéficiez d’une confidentialité totale et de la tranquillité d’esprit de savoir que votre visioconférence restera entièrement privée, mais vous ne pouvez pas profiter de services intéressants comme les transcriptions en direct et l’enregistrement dans le cloud.

Avec le P2P ou les données chiffrées en transit, vos communications sont à l’abri des oreilles indiscrètes dans leur parcours entre l’émetteur et le destinataire ; l’accès explicite du fournisseur aux données lui permet d’offrir des services à forte valeur ajoutée, comme la transcription/le sous-titrage en direct, l’enregistrement dans le cloud, etc. Si vous cherchez avant tout à renforcer la sécurité de vos communications, alors le chiffrement de bout en bout est la voie à suivre.

Chaque visioconférence ou communication peut évidemment nécessiter une approche de chiffrement différente. Par exemple, des services comme le sous-titrage peuvent être intéressants pour une présentation à tout le personnel. En revanche, une réunion visant à discuter d’informations financières ou juridiques sensibles requiert une confidentialité totale et mérite la sécurité renforcée du chiffrement de bout en bout.

Ajoutez à cela une disponibilité exceptionnelle (temps de fonctionnement de 99,999 %, soit moins de 5 minutes de temps d’arrêt non planifié par an), les visioconférences et communications chiffrées de bout en bout avec RingCentral offrent une sécurité et une protection des données inégalées, avec des niveaux de confidentialité, d’intégrité et de disponibilité optimaux.

Une solution de chiffrement de bout en bout de pointe

- Déjà disponible pour la téléphonie et la messagerie (l’E2EE pour la vidéo a été lancé en 2021).

- Ne se limite pas aux appels ni aux chats individuels, mais couvre également les grands groupes de participants.

- Disponible sur plusieurs supports : application logicielle, application mobile et navigateur Internet.

- Disponible que la conversation soit en cours, programmée ou spontanée

Avec le chiffrement de bout en bout, aucun tiers non autorisé ne peut accéder au contenu de la communication, pas même RingCentral. Considérez RingCentral comme un tuyau reliant deux ou plusieurs parties, par où passe le contenu de la communication. Nous ne pouvons pas lire, voir ni entendre quoi que ce soit.

Cette fonctionnalité est disponible pour tous les utilisateurs RingCentral MVP, qu’ils soient à l’intérieur d’une entreprise et communiquent entre eux ou qu’ils interagissent avec des invités externes, à condition qu’ils soient connectés à un compte RingCentral.

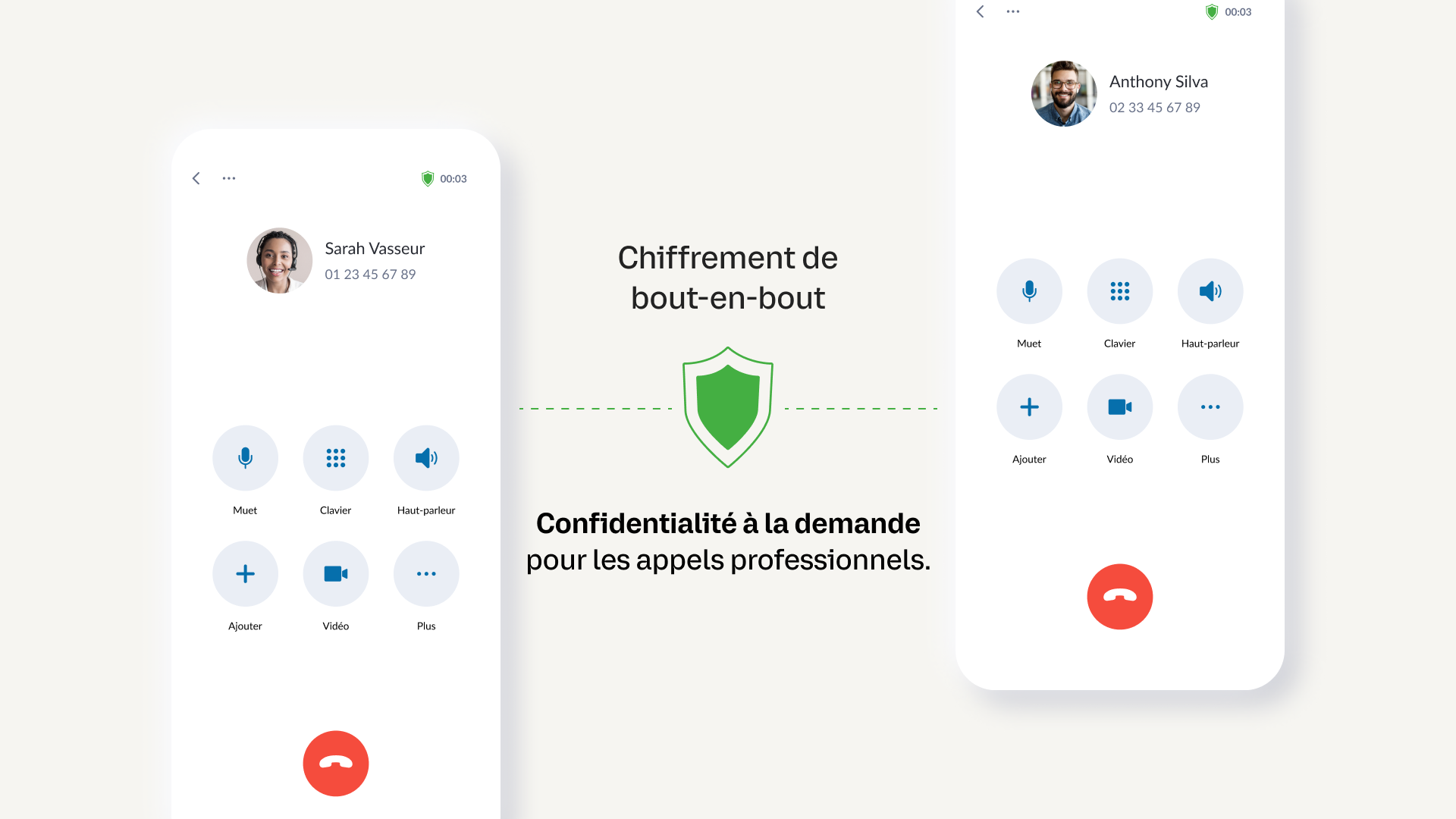

Chiffrement de bout en bout pour la téléphonie RingCentral

Fonctionnalité disponible (bêta fermée à partir de décembre 2022) :

- Activation/désactivation au niveau de l’entreprise

- Disponible pour les appels individuels et pour les grands groupes

- Compatible avec les softphones (applications logicielle et mobile)

- Possibilité d’activer le chiffrement de bout en bout au cours de l’appel

- Possibilité de convertir les appels chiffrés de bout en bout en visioconférences chiffrées de bout en bout

Fonctionnalités disponibles :

- Enregistrements d’appels

- Invités (non connectés à un compte RingCentral)

- Personnes passant un appel depuis le RTC

- Personnes passant un appel depuis un téléphone fixe

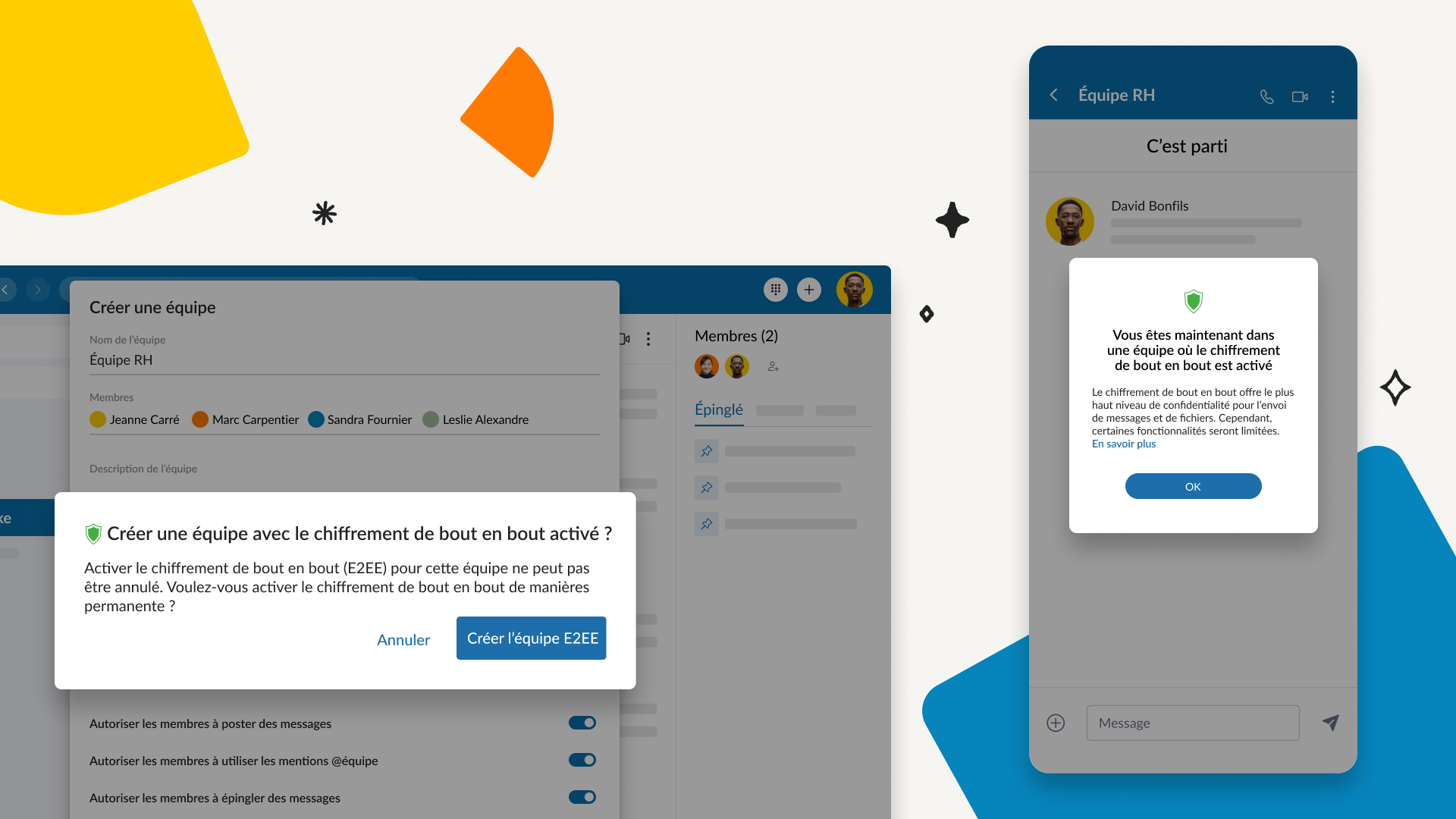

Chiffrement de bout en bout pour la messagerie RingCentral

Fonctionnalité disponible (bêta fermée à partir de décembre 2022) :

- Activation/désactivation au niveau de l’entreprise

- Gestion possible pour les administrateurs IT depuis l’application logicielle RingCentral

- Compatible avec les softphones (applications logicielle et mobile)

- Création de chats d’équipe pouvant inclure jusqu’à 50 participants

Fonctionnalités non disponibles :

- Envoi de GIF

- Création de tâches, d’événements et de notes

- Fragments de code

- Applications tierces

- Les invités (utilisateurs / adresses e-mail externes) ne peuvent pas rejoindre les chats d’équipe E2EE

- Partage d’équipe désactivé

- Aperçu des notifications

Gestion des clés de chiffrement

Avec le chiffrement de bout en bout, les clés privées sont stockées sur les dispositifs terminaux et les messages chiffrés de bout en bout ne peuvent être déchiffrés qu’à l’aide de ces clés.

Prenons un exemple de contenu audio ou vidéo. Un utilisateur RingCentral génère des flux audio ou vidéo qui sont chiffrés, mis en paquets, puis envoyés à un serveur backend de RingCentral. Le serveur les envoie ensuite aux destinataires, qui sont les seuls à pouvoir les déchiffrer.

La gestion des clés est complètement indépendante du système backend, même si ce dernier les a distribuées. Il travaille directement avec les terminaux pour la distribution des clés de chiffrement.

Une technologie évolutive grâce à Message Layer Security (MLS)

Nous avons conçu notre chiffrement de bout en bout en utilisant Message Layer Security (MLS). MLS est une couche de sécurité permettant de chiffrer les messages dans des groupes de deux participants ou plus. Elle est conçue pour être efficace, fonctionnelle et sécurisée. À l’inverse, d’autres applications grand public et professionnelles populaires qui utilisent la technologie de chiffrement de bout en bout ont recours à Signal, un protocole de chiffrement non fédéré pouvant être utilisé pour fournir un chiffrement de bout en bout des appels vocaux et des conversations de messagerie instantanée.

Or, les solutions de chiffrement de bout en bout conçues avec Signal ne sont pas aussi évolutives que celles conçues avec MLS. Elles rencontrent donc généralement des problèmes de performance notamment liées à l’utilisation du processeur, des problèmes de mémoire et des décalages dans les conversations incluant plus de deux participants. Autant de contraintes inexistantes avec le chiffrement de bout en bout de RingCentral grâce à l’utilisation de MLS.

Privacy by design

Pour les entreprises soucieuses de leur conformité, les administrateurs informatiques peuvent activer ou désactiver le chiffrement de bout en bout à tout moment. En outre, ils disposent d’un accès chiffré aux données de messagerie et peuvent les exporter si nécessaire. RingCentral prévoit également de permettre aux clients d’enregistrer et de superviser le contenu chiffré de bout en bout par téléphone, messagerie ou visioconférence avec des partenaires sélectionnés à partir de l’année prochaine.

Notre vision du chiffrement de bout en bout pour les entreprises

« Avec le chiffrement de bout en bout de RingCentral pour la vidéo, la téléphonie et la messagerie, les entreprises peuvent bénéficier des fonctionnalités natives de RingCentral pour simplifier leur éventail de technologies grâce à une offre unique. Nous sommes convaincus que notre approche du chiffrement de bout en bout pour la messagerie, la vidéo et la téléphonie est vraiment différente et représente le déploiement le plus complet de chiffrement de bout en bout pour les communications d’entreprise à ce jour, explique Michael Armer, responsable de la sécurité des informations chez RingCentral.

Des millions d’appels et de messages sont échangés chaque jour sur la plateforme RingCentral. Avec notre nouvelle fonctionnalité de chiffrement de bout en bout, les contrôles de confidentialité et de sécurité sont renforcés au meilleur niveau pour nos clients, leur donnant la liberté d’avoir des conversations confidentielles via n’importe quel canal. »

Mis à jour le 30 Oct, 2023